Johan BRUN

Pentester & Ingénieur Sécurité Web

Vous souhaitez sécuriser votre produit web face aux cybermenaces ?Après avoir participé au développement et la sécurisation de +30 SaaS, je vous accompagne pour :

→ Intégrer la sécurité dès la conception de votre application

→ Valider la sécurité votre produit (audit, revues, test d'intrusion)

→ Former vos équipes

Travaillant avec différents partenaires (conformité, sécurité réseau, recrutement Cyber...), vous aurez toujours le bon expert pour vous aider.

Pentest (Test d'intrusion)

Objectif : Identifier les vulnérabilités pour renforcer la sécurité de votre produit

Réalisez un test d’intrusion ciblé sur votre produit web (composants web, API, authentifications, rôles, etc.) afin identifier les vulnérabilités exploitables.→ Une réunion préparatoire pour connaître vos valeurs métiers et les principaux risques de l'application

→ Méthodologie offensive, adaptée aux spécificités du web et en suivant les recommandations OWASP/PTES

→ Remise d'un rapport clair, priorisé, orienté remédiation

→ Restitution avec vos équipes techniques pour transmettre un maximum de connaissances Cyber

Livrable : Rapport des vulnérabilités découvertes, synthèse managériale et technique, ainsi qu'une liste de remédiations proposées.

TJM : 650€ HT

Accompagnement à l'intégration de la sécurité

Objectif : Mettre en place des process et contrôles de sécurité afin d'augmenter la robustesse et la qualité de votre produit web.

Je vous accompagne à mettre en place les bonnes pratiques de sécurité tout au long du cycle de vie de votre produit web.→ Analyse des risques

→ Evaluation de maturité Cyber de votre entreprise

→ Mise en place de mesures de sécurité à chaque étape de vos sprints

→ Gestion et suivi des vulnérabilités

→ Mise en place d'une culture sécurité des équipes et accompagnement produit

Livrable : Un Plan D'Assurance Sécurité contenant toutes les mesures de sécurité. Un plus pour vos futurs clients et investisseurs.

TJM : 500€ HT

Formations en Cybersécurité

Objectif : Former vos équipes pour que la sécurité soit un socle solide de votre entreprise.

L'Humain est la clé de voûte de votre Cybersécurité3 formations en Cybersécurité pour vos équipes, répondant à différents objectifs.

Chaque formation inclut des d'exercices pratiques et plans d'action, afin d'être directement actionnable dans votre contexte entreprise.

Formations proposées :

(3j) Sécurité des projets web : De l'entreprise au code sécurisé

Objectif : Former les équipes projet (Product Owner, Chef de projet...) à intégrer la sécurité dans les projets numériques→ Contexte cybersécurité

→ Intégrer la sécurité dans un projet web

→ Sécurité du navigateur

→ Sécurité serveur & APIs

→ Authentification, sessions et autorisations

→ Mindset et outils du hacker

→ Modules à la carte (JWT, GraphQL...)

(2j) Sécurité des développements web

Objectif : Former les développeurs à la gestion des vulnérabilités et à l'écriture de code sécurisé→ Contexte cybersécurité

→ Initiation à la Cybersécurité en entreprise

→ Exploiter la sécurité des applications web

→ Modélisation de la menace & mitigation

→ Intégrer la sécurité dans un project web

→ Conformité RGPD : les obligations

→ Cas d'étude final

(1j) Initiation aux tests d'intrusion web

Objectif : Découvrir les bases du pentest web→ Cadre juridique et légal

→ Cyberkillchain : le process d'intrusion

→ Présentation des principales vulnérabilités du web

→ Découverte des outils de pentest

→ Cas d'étude final

(1j) Sensibilisation à la Sécurité des Systèmes d'InformationObjectif : Sensibiliser aux menaces du Cyberespace et transmettre les bonnes pratiques pour se protéger→ Contexte cybersécurité

→ L'hygiène numérique

→ Bonnes pratiques au quotidien

→ Quizz final

Mid'hack

Objectif : Initier vos équipes techniques aux techniques de d'attaques pour mieux se défendre

Concrètement, durant 2 heures, j'interviens dans vos locaux (temps du midi, soir etc...) pour transmettre les bases de la sécurité offensive.Après 20 minutes de théorie, vos dévs pourront s’entraîner, par équipe, à attaquer une application web volontairement vulnérable (et dans un cadre légal)

Éducatif, le format a également pour but d'être fun et stimuler l'esprit d'équipe.→ L'idée ? Mieux comprendre l'attaque pour mieux sécuriser les applications (et passer un bon moment)

Tarif (seulement en 2025) : Agglomération Nantaise : 0€ - Département 44 & limitrophes : 150€

Pourquoi ce prix ? Car j'ai à coeur de rencontrer les entreprises du territoire, discuter sécurité applicative, comprendre les problématiques rencontrées et surtout : transmettre.

Pourquoi travailler avec moi ?

Trouver le bon prestataire n'est jamais une chose simple.Fort de plus de 10 ans d’expérience en développement web et plusieurs années en cybersécurité, j’ai été confronté aux défis rencontrés par les développeurs (contraintes techniques, délais serrés, dette technique…) ainsi qu’aux enjeux des porteurs de projets (planning, pression, évolution du marché…).

Pour confirmer mon expertise en cybersécurité, j’ai obtenu deux certifications reconnues, attestant de mes compétences tant dans le test d’intrusion que dans le management de la sécurité des projets web.

(voir mon profil Credly)

J’ai réalisé 20+ tests d’intrusion ciblés exclusivement sur des produits web, et découvert plusieurs vulnérabilités critiques sur des sites web de grandes entreprises dans le cadre de sessions de bug bounty (voir mon profil YesWehack)

Cette double expérience me permet aujourd’hui de vous accompagner afin de faire de la sécurité une composante intégrée et essentielle de votre projet numérique.

Travailler avec moi, c’est peut-être le début d’une collaboration durable.Je vous accompagnerai pour maintenir un niveau de sécurité optimal de votre produit, transmettre mes compétences à vos équipes, et vous faire bénéficier de mon réseau d’experts en cybersécurité, conformité, voire recrutement.On s'en parle ? 👇

Me contacter

Intéressé pour discuter Cybersécurité de votre projet web?

Pour enforcer la maturité Cyber de votre entreprise ?Et au pire, nous aurions eu une conversation intéressante 💡

Johan Brun (EI) - Siret : 939 113 460 00017 - APE : 6201Z

Test d'intrusion web

Appelé également "pentest"

Qu'est-ce qu'un test d'intrusioN ?

Ce test consiste à simuler des techniques d’attaques web dans le but d’évaluer la robustesse de votre application.Pour cela, les pentesters utilisent les même moyens que les attaques (techniques, procédures, outils etc...) afin de déceler les failles de sécurité.Le rapport final est donc la pièce maîtresse de cette prestation, qui vous fournira le listing des vulnérabilités trouvées ainsi que des pistes de remédiation.

Pourquoi un test d'intrusion ?

Il existe de nombreuses raisons de faire réaliser un test d’intrusion sur un produit web. La principale demeure l’évaluation de la sécurité globale, en identifiant les vulnérabilités susceptibles d’être exploitées par un acteur malveillant.Au-delà de la simple protection des données, la sécurité constitue un véritable gage de qualité, renforçant la confiance des clients comme des investisseurs.

Le test d’intrusion permet ainsi de mesurer l’efficacité des dispositifs de sécurité en place, en les confrontant à des scénarios d’attaque réalistes.

Méthodologie employée

La qualité de la prestation est ma priorité. Pour ce faire, j'utilise alors la méthodologie suivante :

1. Réunion préparatoire

Ensemble, on analyse vos besoins (pourquoi un test d'intrusion?) et on explore les risques liées à vos valeurs métiers. Cela me permettra d'orienter l'audit pour protéger ce qui compte pour vous.

2. Signature du protocole d'audit

n complément des documents contractuels, un protocole d’audit vous sera transmis.

Ce document encadre légalement la prestation et précise les modalités de l’intervention, notamment le périmètre, les interlocuteurs, les délais ainsi que les méthodes utilisées.

Il permet de s'assurer d'une compréhension commune avant le lancement de la mission.

3. Intervention

L’intervention consiste en une recherche approfondie de vulnérabilités, en s’appuyant sur des référentiels reconnus tels que l’OWASP et le PTES.Une attention particulière est portée sur les failles les plus critiques et fréquemment rencontrées : injections de code, défaillances dans l’authentification ou l’autorisation, erreurs de configuration, etc.

4. Production des livrables

À l’issue de l’intervention, un rapport complet vous sera remis, structuré en deux parties complémentaires :- Une synthèse managériale, offrant une vue d’ensemble du niveau de sécurité constaté ainsi qu’une estimation de l’effort requis pour la remédiation.- Une synthèse technique, à destination de vos équipes, détaillant l’ensemble des vulnérabilités identifiées, les scénarios de compromission, des procédures de reproduction des exploitations les plus critiques, ainsi que des recommandations concrètes de correction.→ L’objectif : vous fournir un livrable clair, structuré et exploitable, vous permettant d’évaluer précisément l’état de sécurité de votre application à l’instant T.

5. Restitution

Une réunion entre vous, votre équipe technique et moi même pour vous présenter les résultats du test.

En plus de la présentation du rapport, j'ai à cœur de transmettre un maximum de connaissances et compétences sur la sécurité web, afin que l’audit permettent également à vos équipes techniques de monter en compétence.

6. Contre-audit

Une fois les vulnérabilités corrigées, je repasse sur votre application web pour valider la bonne correction des vulnérabilités.

Le rapport sera également mis à jour en conséquence.

En 2025, le contre-audit est offert

Est-ce que cela suffit à etre en sécurité ?

Contrairement à une idée reçue, le test d’intrusion ne constitue pas une solution définitive pour sécuriser une application. Même après correction des vulnérabilités identifiées, de nouvelles failles peuvent apparaître au fil des évolutions du projet.Sans une intégration durable de la sécurité dans le cycle de vie de votre produit, l’audit perd rapidement de sa valeur. Et vous risquez de revenir au point de départ.C’est pourquoi, à l’issue de l’audit, je vous proposerai des recommandations concrètes pour intégrer la sécurité de manière pérenne dans vos processus.Nous pourrons ainsi poursuivre notre collaboration à travers :

→ Des missions d’ingénierie sécurité, pour faire de la sécurité un véritable socle de votre produit

→ La formation de vos équipes projet, afin de les sensibiliser et les rendre autonomes sur les bonnes pratiques👉 Vous retrouverez l’ensemble de ces prestations sur la page précédente.

Quel coût pour un test d'intrusion ?

Le coût d’un test d’intrusion dépend de plusieurs facteurs : complexité fonctionnelle de l’application, gestion des droits, nombre de routes API, architecture, technologies utilisées, etc.À titre indicatif, le budget moyen des prestations que je réalise se situe généralement entre 1 200 € et 3 600 € HT, en fonction du périmètre et du niveau de profondeur requis.

Securité du produit web

Sécurité des projets web : De l'entreprise au code sécurisé

Vous développer un ou des produits web et vous chercher à les sécuriser ?

En combinant sécurité organisation, technique et physique, je peux alors vous accompagner pour intégrer la sécurité dans vos cycles de développement pour garantir un bon niveau de sécurité.L'avantage ? Un produit robuste, une marque de qualité et surtout : la protection des valeurs essentiels de votre entreprise.

Déroulement de la prestation

1. Evaluation du contexte

Comprehension de l’environnement, les risques métier et le niveau de maturité sécurité.

Quelles types de données ? Architecture / stack technique ? Réglementation applicable ?

Nous en profiterons également pour étable une première évaluation de la cybersécurité de votre entreprise.

2. Audit de sécurité

Analyse des risques de votre produit.

Evaluation la sécurité de votre produit web à travers un audit de code et/ou un test d'intrusion, afin d'établir de premières conclusions.De plus, nous passerons en revue les différentes mesures de sécurité (process, outils...) déjà mises en place, en contrôlant leur efficacité.

3. Mise en place des fondations sécurité

A cette étape, je vous formule les premières recommandations :

- Security By Design

- Gestion des identités / accès (IAM)

- Cryptographie

- Détection et journalisation

4. Intégration de la sécurité dans les cycles / sprints

Ensemble, nous évaluerons comment mettre en place des mesures de sécurité tout au long du développement (spécifications, conception, tests etc...)

Je peux également mettre en place des outils afin d'effectuer des tests sécurité dans votre CI/CD

5. Sensibilisation et formation

Accompagner ces nouveaux process d'une formation pour vos équipes

(voir page "Formations Cybersécurité)

6. Rédaction de votre PAS

Avec ces nouvelles mesures mises en place, le Plan d'Assurance Sécurité vous permettra de noter et suivre les règles et l'évolution de la sécurité de votre produit web.

C'est le "Cahier des Charges Sécurité" de votre projet.Ce document vous donnera un très bon point de départ dans l'évolution de votre maturité Cyber.

Il pourra être utilisé à l'avenir pour construire votre PSSI (Politique de Sécurité des Systèmes d'Information), si vous n'en avez pas encore.De plus, ce document peut être partagé à vos clients / investisseurs afin de les rassurer sur votre capacité à produire des applications sûres.On retrouve dans ce document :

- Les mesures de sécurités concrètes

- Les tests de sécurité effectués, afin que leur historique

- Un plan de réponse aux incidents

7. Security as a Service

Une fois les recommendations mises en place, je reste présent pour vous.Sur un modèle de prestation en régie, je peux continuer à vous accompagner dans la durée :

- évaluation des mesures de sécurité dans le temps

- participation aux réunions clients / investisseurs à vos cotés pour expliciter vos mesures sécurité

- répondre aux interrogations de votre équipe technique

Formations Cybersécurité

Sécurité des projets web : De l'entreprise au code sécurisé

Objectif : Former les équipes projet (Product Owner, Chef de projet...) à intégrer la sécurité dans les projets numériques

Durée : 3 jours

Objectifs pédagogiques

→ Sensibiliser aux risques des applications web

→ Apprendre les bonnes pratiques pour améliorer la maturité Cyber de l'entreprise

→ Connaître les principales mesures de sécurité

→ Intégrer la sécurité à chaque étape du cycle projet

→ Rédiger un Plan d'Assurance Sécurité

Modalités

| Format | Tarif | Lieux |

|---|---|---|

| Intra-entreprise | 5400€ HT | Vos locaux (France) |

| Inter-entreprises | 1800€ HT / personne | Cantine Numérique (Nantes) |

Programme détaillé

Objectif : Former les développeurs à la gestion des vulnérabilités et à l'écriture de code sécurisé→ Contexte cybersécurité

→ Initiation à la Cybersécurité en entreprise

→ Exploiter la sécurité des applications web

→ Modélisation de la menace & mitigation

→ Intégrer la sécurité dans un project web

→ Conformité RGPD : les obligations

→ Cas d'étude final

Formations Cybersécurité

Sécurité des développements web

Objectif : Former les développeurs à la gestion des vulnérabilités et à l'écriture de code sécurisé

Durée : 2 jours

Objectifs pédagogiques

→ Sensibiliser aux risques des applications web

→ Comprendre la méthodologie des attaquants

→ Être capable de repérer et corriger les vulnérabilités

→ Connaître les principaux mécanismes de protections

Modalités

| Format | Tarif | Lieux |

|---|---|---|

| Intra-entreprise | 3600€ HT | Vos locaux (France) |

| Inter-entreprises | 1200€ HT / personne | Cantine Numérique (Nantes) |

Programme détaillé

→ Contexte cybersécurité

→ Intégrer la sécurité dans un projet web

→ Sécurité du navigateur

→ Sécurité serveur & APIs

→ Authentification, sessions et autorisations

→ Mindset et outils du hacker

→ Modules à la carte (JWT, GraphQL...)

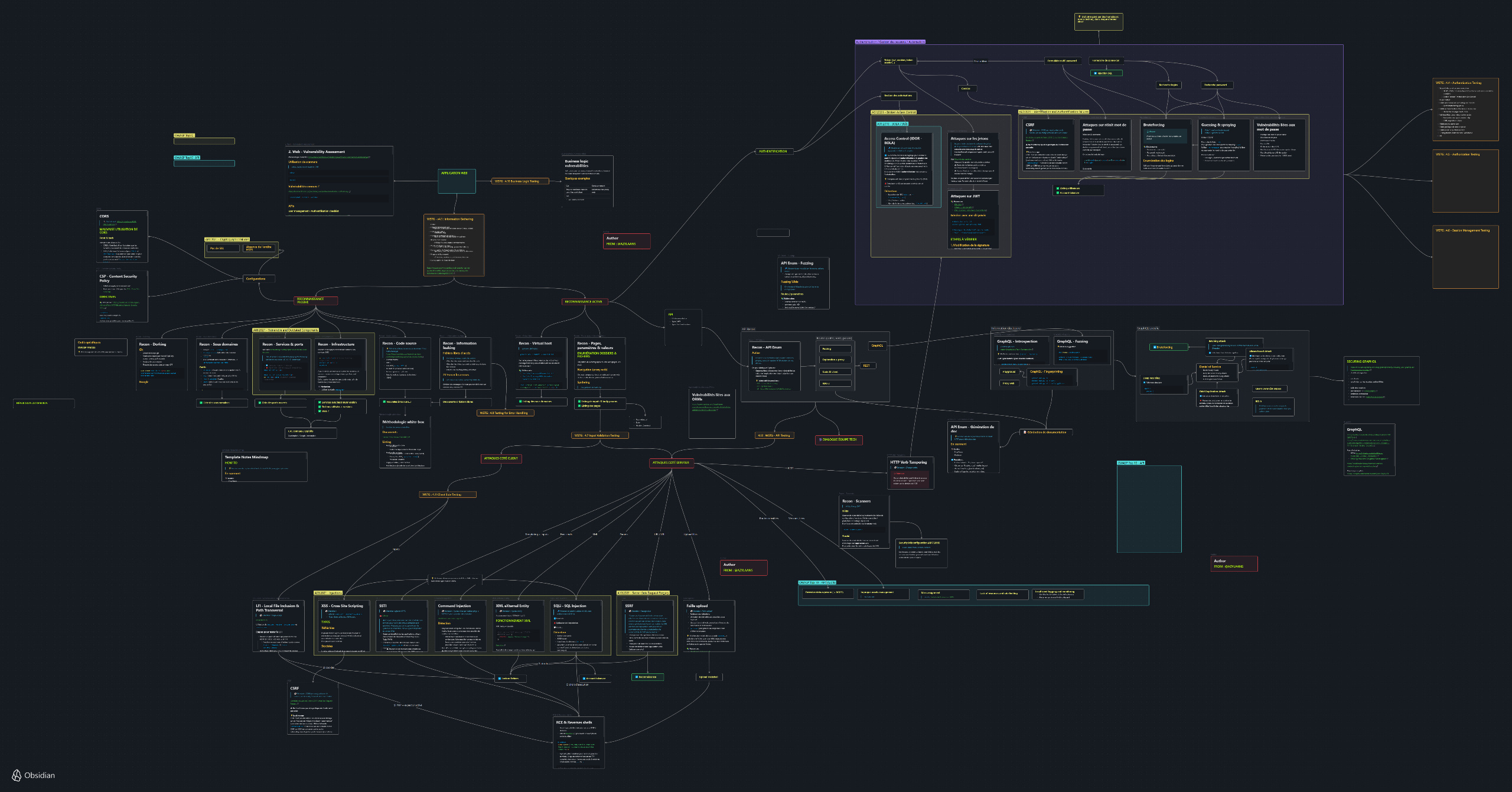

Mindmap - Process de Test d'intrusion web

Réaliser un test d'intrusion sur une application web est un process qui peut être long et sinueux.Grand défenseur de "l'information organisée", j'ai alors commencé à concevoir une petite mindmap pour tracer les différents chemins de ces audits particuliers.Bien entendu, cette mindmap est un "work in progress", mais comme elle m'a souvent été demandée, je la livre ici 👇